IT- und Cybersicherheit gewinnen für viele Branchen, insbesondere für Banken und FinTechs, an Bedeutung. Gründe hierfür sind steigende Anforderungen an den Schutz sensibler Kunden- und Unternehmensdaten, sowie die erhöhte Gefahr, Opfer eines Cyberangriffs zu werden. Ein effektives Sicherheitsmanagement zum Schutz der IT-Infrastruktur und wichtiger Daten ist daher unabdingbar.

Zusammenfassung

Ein umfassender Schutz ist eine anspruchsvolle Aufgabe und kostet den Finanzsektor Jahr für Jahr mehrere hundert Millionen Euro – Tendenz steigend. Die Komplexität der IT-Sicherheit nimmt durch die digitale Transformation weiter zu und ist mit enormen operationellen Risiken verbunden. Deutschland muss als Wirtschafts- und Innovationsstandort Vorreiter der Digitalisierung sein. Ebendiese Digitalisierung muss die Absicherung von IT-Produkten und Unternehmensnetzwerken von vornherein mitdenken und die Prinzipien Security-by-Default und Security-by-Design verinnerlichen.

Security-by-Default

bedeutet, dass IT-Produkte und -Geräte in einem sicheren Standard an Kunden ausgeliefert werden müssen. Sämtliche Sicherheitseinstellungen müssen dabei so voreingestellt sein, dass als Anwender keine Einstellungen mehr vorgenommen werden müssen.Security-by-Design

bedeutet, dass (Cyber-)Sicherheit bereits im Entwicklungsmodell eine zentrale Anforderung darstellt. Ganzheitliche Sicherheitsmaßnahmen werden von der Initialisierung an berücksichtigt, umgesetzt und fachlich abgenommenAktuelle Bedrohungslage im Finanzsektor

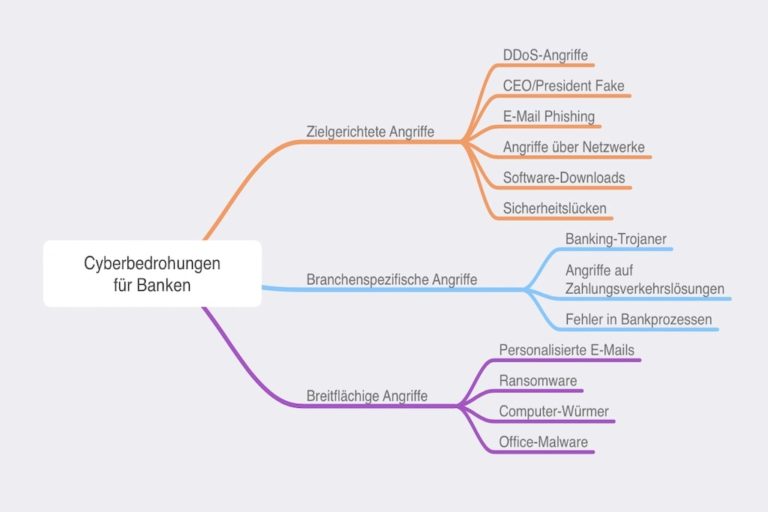

Cyberangriffe im Finanzsektor lassen sich in drei übergeordnete Kategorien unterteilen. Für Banken sind dabei allen voran zwei Kategorien von Bedeutung.

Zielgerichtete Angriffe

Hierbei wird ein Finanzinstitut beispielsweise über Sicherheitslücken im Unternehmensnetzwerk direkt angegriffen. Diese Art der Angriffe ist für Banken zwar auf individueller Ebene am gefährlichsten, zugleich kann man sich davor aber am besten schützen.

Branchenspezifische Angriffe

Banken und FinTechs tragen ganz wesentlich zur Funktionsfähigkeit des volkswirtschaftlichen Kreislaufs bei. Ein Zusammenbruch von Bankprozessen oder des Zahlungsverkehrs würden nicht nur den Finanzinstituten selbst, sondern auch den Industrie- und Dienstleistungsunternehmen, dem Staat und Privatpersonen massiv schädigen.

Breitflächige Angriffe

Diese sind, beispielsweise in Form von gefälschten, sogenannten Phishing-E-Mails, bereits seit Jahren gang und gäbe. Schützen sich Banken zugleich vor branchenspezifischen und individuellen Angriffen, so besteht in der Regel auch ein allgemeiner Schutz gegen breitflächige Angriffe.

Bedrohungsarten im Finanzsektor

Der Fantasie bei Cyberangriffen sind kaum Grenzen gesetzt. Die Bundesanstalt für Finanzdienstleistungsaufsicht (BaFin), die sich in Ihrer Rolle ausgiebig mit Cybersicherheit befasst, nennt in einem Lagebericht von 2020, der zum Teil gemeinsam mit dem BSI (Bundesamt für Sicherheit in der Informationstechnik) verfasst wurde, unterschiedliche Arten von Bedrohungen.

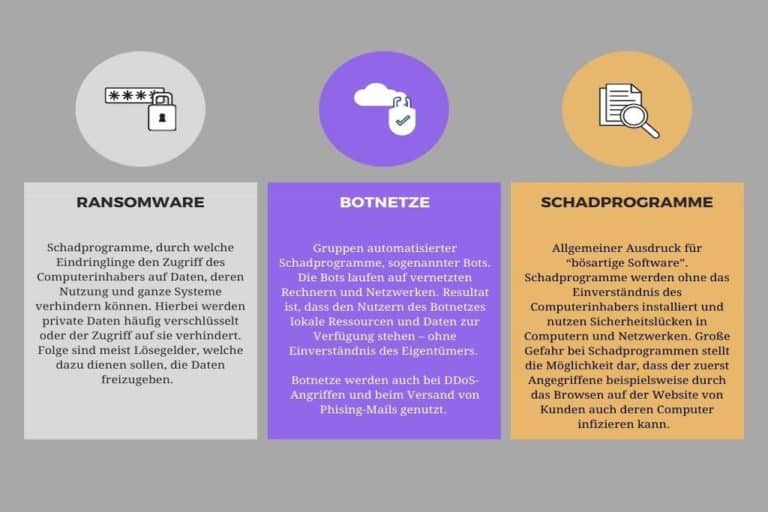

Ransomware

Ransomware sind Schadprogramme, die den Computer eines Angegriffenen sperren oder darauf befindliche Daten verschlüsseln und damit unbenutzbar machen. Auch unabhängig von Emotet zählt Ransomware, der BaFin zufolge, nach wie vor zu den größten Bedrohungen – sowohl für Unternehmen als auch für Behörden und Privatanwender. Aus solchen Angriffen resultierende Komplettausfälle von Rechnern, Netzwerken aber auch Produktionsanlagen sorgen in Deutschland jährlich für Schäden in Millionenhöhe. Der BaFin zufolge zeichnet sich ein Trend ab, dass sich Angriffe zunehmend auf zentrale Dienstleister richten, über die dann deren Kundinnen und Kunden, oder angeschlossene Netzwerke mit Ransomware infiziert werden könnten.

Emotet

Bei Emotet handelt es sich um eine Familie von Computer-Schadprogrammen für Windows-Systeme. Empfänger infizieren sich über den Anhang von gefälschten E-Mails, welche einen vertrauenswürdigen, bekannten Absender vorgaukeln, mit Trojanern. Sobald ein Empfänger die Anlage bzw. den Anhang der gesendeten E-Mail öffnet, werden Module mit Schadfunktionen nachgeladen und zur Ausführung gebracht. Das BSI führt weiter aus: Durch das sogenannte „Outlook-Harvesting“ ist Emotet in der Lage, authentisch aussehende Spam-Mails zu verschicken. Dazu liest die Schadsoftware Kontaktbeziehungen und auch E-Mail-Inhalte aus den Postfächern bereits infizierter Systeme aus. Diese Informationen nutzt das System automatisiert zur Weiterverbreitung. Hierdurch erhalten Empfänger fingierte Mails von Absendern, mit denen sich erst kürzlich in Kontakt standen. Ziel der Angriffe ist es, die gesamte IT des Opfers lahm zu legen oder gar Lösegeldzahlungen zu erpressen.Botnetze

Auch bei Botnetzen spricht die BaFin von einer nach wie vor hohen Bedrohungslage. Angreifer machen sich die Digitalisierung zunutze und legen ihren Fokus zunehmend auf mobile Endgeräte und Internet-of-Things (IoT) Systeme. 2019 wurden täglich bis zu 110.000 Botinfektionen deutscher Systeme registriert und vom BSI mit dem Ziel der Bereinigung an die jeweiligen Netzbetreiber gemeldet.

Darüber hinaus bieten serverbasierte Botnetze ein noch höheres Angriffspotential, insbesondere vor dem Hintergrund der zunehmend genutzten Cloud-Infrastrukturen. Tatsächlich wird jede zweite Attacke über kompromittierte oder missbräuchlich angemietete Cloud-Server ausgeführt.

Schadprogramme

Nach wie vor ist laut BaFin auch bei der Entwicklung von Schadprogrammen eine hohe Dynamik zu erkennen. Rund 114 Millionen neue Varianten wurden von Juni 2018 bis Mai 2019 identifiziert. Tatsächlich ist die Zahl der versendeten Spam-Mails gesunken, gleichzeitig nehmen jedoch die Auswirkungen der Schadprogramme zu. Neben Angriffen in der klassischen Bürokommunikation weiten sich Angriffe auch in Produktivbereiche der Wirtschaft aus.

Verschärft wird die ohnehin angespannte Cybersicherheitslage durch die laut BaFin häufig festzustellende Hilfslosigkeit bei Digitalfragen aufseiten der Anwender. Täter nutzen gezielt Schwächen im individuellen Verhalten der Anbieter aus und profitieren zugleich von strukturell unzureichend gesicherten Produkten und Systemen.

Gegen wen kämpfen wir?

Bei Betrachtung und Analyse der Angreifer muss sich von Gedanken befreit werden, die einen Cyberkriminellen als jungen Mann im Kinderzimmer darstellen. Die „dunkle Seite“ arbeitet professionell und arbeitsteilig – nicht umsonst verursachen sie Jahr für Jahr Millionenschäden. Insbesondere im Hinblick auf den Finanzsektor handelt es sich bei den größten Gefahren nicht mehr um die „traditionelle Kriminalität“, sondern um hochprofessionelle Netzwerke. Heute ist kein physischer Einbruch in eine Bank vonnöten. Der potenzielle Gewinn von Cyberkriminellen passt in keine Einkauftasche und keinen Transporter mehr.

Bereits seit vielen Jahren floriert zudem der Handel mit Hacking-Tools und Serviceangeboten – auch CaaS (Crimeware-as-a-Service) genannt. Vom Botnetz über Browser-Exploit-Packs bis hin zum DDoS-Toolkit wird im Crimeware-as-a-service-Bereich inzwischen alles beworben, entwickelt, verkauft und gekauft, was Cyberkriminelle für ihr Handwerk brauchen. Ransomware kann mit Einmal-Lizenzcode, Support und Garantie eingekauft werden. Diese Märkte beherbergen große Probleme, denn neben den eigentlichen Angriffen kann häufig nicht beantwortet werden, wer hinter den Angriffen steht und warum diese durchgeführt wurden. Darüber hinaus hat der Markt großes Potenzial, welches sich Cyberkriminelle nicht entgehen lassen. Somit ist die (Weiter-)Entwicklung neuer Bedrohungsarten in vollem Gange.

DDoS-Angriff

Denial of Service (DoS; engl. für „Verweigerung des Dienstes“) bezeichnet die Nichtverfügbarkeit von Internetdiensten, die eigentlich erreichbar sein sollten. Grund hierfür sind ggf. durch einen konzentrierten Angriff überlastete Server. In der Praxis tritt meist nicht ein einzelner Angriff dieser Art auf. Im Fall einer durch eine Vielzahl von gezielten Anfragen verursachten Dienstblockade spricht man von einer Denial-of-Service-Attacke. Sollten die Anfragen von einer großen Zahl an Rechnern aus durchgeführt werden, von einer Distributed-Denial-of-Service attack (DDoS).

Exploit-Packs

Exploit-Kits wurden entwickelt, um automatisch und unbemerkt Schwachstellen auf den Rechnern der Opfer auszunutzen, während diese im Internet surfen. Aufgrund ihres hohen Automatisierungsgrads sind Exploit-Kits zu einer der beliebtesten Methoden für die massenhafte Verbreitung von Malware oder Remote Access Tools (RAT) durch kriminelle Gruppen geworden und senken die Einstiegshürde für Angreifer.

Exploit-Kits sind auch sehr effektiv, wenn es darum geht, Profit für böswillige Akteure zu erwirtschaften. Die Ersteller von Exploit-Kits bieten diese Kampagnen auf kriminellen Untergrundmärkten in Form von Exploit-Kits als Service zur Miete an, wobei der Preis für führende Kits Tausende Dollar pro Monat erreichen kann.

Schutzvorkehrungen europäischer Banken

Für die globale Bankenbranche haben sich Cyberrisiken zum größten Risiko überhaupt entwickelt. Durch die globale Vernetzung und Digitalisierung sind die Anforderungen zum Schutz von Kunden und auch Banken selbst enorm gestiegen. In Ausnahmesituationen, wie der Covid-19-Pandemie, nehmen diese nicht unerheblich zu. Vor diesem Hintergrund hat die Ratingagentur „D-Rating“ eine Studie in 15 europäischen Ländern durchgeführt. Dabei wurden die in der Corona-Pandemie von Banken und Neobanken ergriffenen Maßnahmen untersucht. Analysiert wurden die Schwachstellen sowohl der Android-Anwendungen als auch der Webseiten der 60 in der Studie inkludierten (Neo-)Banken. Dazu gehören beispielsweise die DNS-Integrität, Netzwerksicherheit und auch offengelegte Informationen. Es handelt sich hierbei um eine 100-prozentige Outside-In-Analyse, die auf den Diagnose-Tools von SecurityScorecard für die IT-Sicherheit von Webseiten und Quixxi für die Sicherheit von Android-Anwendungen basiert.

Zusammenfassend zeigt die Studie Mängel und Ungleichheiten auf und liefert unter anderem folgende Ergebnisse zur Cybersicherheit von Banken:

- Verwendete Sicherheitsstandards unterscheiden sich teilweise stark von Land zu Land.

- Schweizer Banken erzielen Spitzenwerte, Deutschland und Österreich befinden sich im oberen Mittelfeld und Banken im Süden Europas erreichen die niedrigsten Durchschnittswerte.

- Neo-Banken schneiden im Web durchschnittlich besser ab als etablierte Banken, schwächeln dafür aber bei den Apps.

Lösung: Prävention, Erkennung und Reaktion

Im Hinblick auf Cybersicherheit stellen die gezielte Prävention, präzise Erkennung sowie effektive Reaktion bei Cyberangriffen die größten Aufgaben dar. Grundlage für jedes Finanzinstitut sollte dabei ein eigenes Cybersicherheitssystem sein, welches darüber hinaus mit weiteren Schutzmechanismen ausgestattet werden muss. Hierdurch wird einmal ein standardisiertes, hohes Sicherheitslevel garantiert und es kann zugleich gezielt auf system- und gruppenspezifische Schutzanforderungen eingegangen werden.

Angestrebt wird darüber hinaus von zahlreichen Behörden neben den individuellen Schutzsystemen der Banken eine sichere Vernetzung der vorhandenen Systeme im Finanzsektor. Nur so könne Transparenz geschaffen werden und zugleich gezielt, agil und angemessen gegen Cyberattacken reagiert werden.

Die BaFin selbst spricht hier konkret von der Notwendigkeit einer europaweiten Harmonisierung. Für die BaFin als nationale Finanzaufsicht sind die Harmonisierung und Konvergenz aufsichtlicher Anforderungen an die Informationssicherheit auf nationaler und europäischer Ebene von großer Bedeutung. Darüber hinaus setzen sich auch die EU-Kommission und die europäischen Aufsichtsbehörden stärker für eine Harmonisierung und Konvergenz der Aufsichtsstandards ein. Hiermit soll wesentlich zur Stärkung der operationalen digitalen Resilienz in der Europäischen Union beigetragen werden.

Übrigens: Zentrales Element bei der Prävention und dem Schutz vor Cyberangriffen stellen sogenannte Penetrationstests dar. Wenn Sie mehr über den Nutzen dieser Tests wissen möchten, finden Sie hier unseren Blogartikel dazu. Teil des Artikels ist darüber hinaus ein Ausblick für den Bereich Cybersicherheit für das Jahr 2021.

Zukünftige Entwicklung in Europa

In einer sehr angespannten IT-Sicherheitslage nehmen sowohl die Qualität der Sicherungssysteme als auch die Anzahl der Cyberangriffe parallel zu. Ein wesentliches Risiko für Staat, Wirtschaft und Gesellschaft geht noch immer von der Schadsoftware Emotet aus, die vom BSI bereits im Dezember 2018 als gefährlichste Schadsoftware der Welt bezeichnet wurde. Bestätigt wurde diese Einschätzung durch eine Vielzahl an Angriffen auf Universitäten, Krankenhäuser, Kommunen, Unternehmen und auch Privatanwender im Jahr 2019. Auch Finanzdienstleister gehörten zu den Zielen, diese konnten die Angriffe aber – soweit dem BSI ersichtlich – abwehren.

Zusammenfassend gelten Cyberrisiken für die gesamte Kreditwirtschaft als ernste Herausforderung, sowohl heute als auch und allen voran in der Zukunft. Vorteilhaft ist dabei die bei Kreditinstituten vorhandene Expertise, ihre IT-Infrastruktur zu schützen. Dennoch, so schreibt die BaFin, braucht es, um den technischen Wettlauf gegen professionelle Cyberkriminelle auch künftig zu gewinnen, eine stärkere internationale Zusammenarbeit. Banken, Sicherheitsindustrie sowie nationale und supranationale Behörden müssen dabei an einem Strang ziehen.

Konnten wir Ihnen mit unserem Blogartikel weiterhelfen oder haben Sie Fragen bezüglich der Cybersicherheit für Unternehmen in der Finanzbranche und darüber hinaus? Melden Sie sich gerne unverbindlich bei uns. Wir beraten Sie ausführlich und stellen Kontakt zu ausgewählten Fachexperten her.